لا تحتاج إلى أن تكون مطورًا لتواجه Base64. يظهر ذلك عندما تلصق بيانات اعتماد API، تفحص محتوى البريد الإلكتروني، تنقل بيانات الصورة بين الأدوات، أو تحل مشكلات سلاسل تبدو غير مقروءة للوهلة الأولى. في تلك اللحظات، يمكن لأداة أداة Base64 لتشفير/فك تشفير عبر الإنترنت توفير الوقت فورًا.

بالنسبة لأصحاب الأعمال الصغيرة، المستقلين، والمطورين، الفائدة بسيطة. تريد طريقة سريعة لتحويل النص العادي أو المحتوى المرتبط بالثنائي إلى Base64، ثم إعادته إلى أصله دون تثبيت برامج أو البحث في وثائق تقنية. أداة عبر الإنترنت جيدة تقلل الاحتكاك، وتساعدك في التحقق من البيانات بسرعة، وتقلل من احتمال الوقوع في أخطاء عند العمل عبر أنظمة مختلفة.

ما هي أداة Base64 لتشفير/فك تشفير عبر الإنترنت؟

أداة Base64 لتشفير/فك تشفير عبر الإنترنت هي أداة ويب تقوم بتحويل البيانات إلى صيغة Base64 وفك تشفير Base64 مرة أخرى إلى محتوى مقروء.

Base64 نفسه هو طريقة لتمثيل البيانات باستخدام مجموعة محدودة من أحرف النص. بدلاً من إرسال البايتات الخام مباشرة، يتم تحويل البيانات إلى صيغة نصية مناسبة يمكنها التنقل بسهولة عبر الأنظمة المصممة لمعالجة النص. وهذا مهم لأن العديد من تدفقات العمل الرقمية صُممت أصلاً حول النص بدلاً من البيانات الثنائية العشوائية. إذا كنت بحاجة إلى تضمين صورة في HTML، أو تضمين البيانات داخل JSON، أو نقل المحتوى عبر البريد الإلكتروني، أو العمل مع حمولات API، فإن Base64 غالباً ما يظهر كالجسر. ليس Base64 شكلاً من أشكال التشفير، وهذا التمييز مهم. Base64 هو ترميز وليس أماناً. إنه يجعل النقل للبيانات قابلاً للنقل، وليس محميًا.

أداة Base64 عبر الإنترنت تبسّط تلك العملية. يمكنك لصق نص، رمز، أو بيانات مشفرة في حقل، ثم النقر على تشفير أو فك التشفير، وتحصل على الناتج المحوّل فورًا. تدعم أفضل الأدوات أيضًا نص UTF-8، والمتغيرات الآمنة لـ URL، وإدخال الملفات، ونسخ إلى الحافظة بسهولة، ومعالجة محلية في المتصفح لتحسين الخصوصية.

لماذا يظهر Base64 بشكل متكرر

Base64 شائع لأنه يحل مشكلة توافق عملية. بعض الأنظمة لا تتعامل مع البيانات الثنائية الخام بشكل نظيف، لكنها تتعامل مع النص العادي بشكل موثوق. من خلال تحويل البيانات إلى بنية نصية فقط، يمكن للمطورين والمستخدمين غير التقنيين على حد سواء نقل المحتوى بين الأنظمة مع مشاكل تنسيق أقل.

قد ترى Base64 في مرفقات البريد الإلكتروني، رؤوس المصادقة الأساسية، الصور المضمنة، رموز موقعة، استجابات API، قيم التكوين، وروابط البيانات القائمة على المتصفح data URLs. حتى وإن لم تقم بكتابة كود، قد تحتاج إلى التعرف عليه. سلسلة طويلة تحتوي على أحرف وأرقام وإشارات زائد و/ أو شرائح مائلة وعلامات تساوي في النهاية غالبًا ما تكون دليلًا.

Encoding vs decoding, the simple difference

عندما تقوم بالترميز، تقلب المدخل المقروء أو البيانات الخام إلى نص Base64. وعندما تفك التشفير، تقلب العملية وتعيد المحتوى الأصلي. فكر فيها كأنك تضع مستنداً في حاوية مناسبة للشحن، ثم تفكها عند الوصول. تبقى المحتويات كما هي من حيث المعنى، لكن الشكل يتغير حتى تتعامل الأنظمة الأخرى معها بشكل متوقع.

هذا هو السبب في أن مُشفِّر/فك تشفير Base64 عادةً ما يُدمجان في أداة واحدة عبر الإنترنت. يحتاج معظم المستخدمين إلى كلا الاتجاهين. قد تقوم بترميز النص قبل إرساله إلى تطبيق آخر، ثم تفك تشفير قيمة مُعادة للتحقق من أن كل شيء عمل بشكل صحيح.

الجوانب الأساسية لـBase64 مشفر/فك تشفير عبر الإنترنت

لا تقتصر قيمة أداة Base64 عبر الإنترنت على الراحة فحسب. بل تتعلق أيضًا بالسرعة والتوافق والدقة والخصوصية. وهذه الأربع عوامل تحدد ما إذا كانت الأداة مفيدة للمهام العادية أم جديرة بالثقة للعمل المهني المنتظم.

السرعة وسهولة الاستخدام

أكبر ميزة في أداة أداة Base64 لتشفير/فك تشفير عبر الإنترنت هي الوصول الفوري. لا يوجد تثبيت برنامج، لا متطلبات سطر الأوامر، ولا إعداد. تفتح الصفحة، تلصق المحتوى، وتحصل على النتائج خلال ثوانٍ. للمستقلين المشغولين والفرق الصغيرة، هذا الأمر يهم أكثر مما يبدو. الانقطاعات الصغيرة تتراكم مع الوقت.

سهولة الاستخدام تقلل من الأخطاء أيضًا

سهولة الاستخدام تقلل أيضًا من الأخطاء. واجهة نظيفة مع حقلي إدخال وإخراج منفصلين، ومحوِّل تشفير/فك تشفير ظاهر، وأزرار نسخ بنقرة واحدة يساعدان في منع الاستخدام الخاطئ العرضي. إذا كنت تتحقق من حمولة webhook أو تحويل النص إلى حقل في CMS، فإن الوضوح يعزز الإنتاجية.

خصوصية المتصفح

الخصوصية هي إحدى أولى المخاوف التي ينبغي أن تكون لديك عند استخدام أي أداة تحويل عبر الإنترنت. تحتوي بعض سلاسل Base64 على بيانات عينة غير ضارة. قد تتضمن أخرى تفاصيل العملاء، عناوين URL داخلية، أو معلومات مرتبطة بالمصادقة. وبسبب ذلك، من الحكمة تفضيل الأدوات التي تعالج البيانات محليًا في متصفحك بدلاً من رفعها إلى خادم.

عادةً ما يجعل أداة موثوقة ذلك واضحًا. إذا شرح موقع أن التشفير وفك التشفير يحدثان من جانب العميل، فستحصل على فائدة خصوصية ذات مغزى. لا يعفي حكمك الشخصي، ولكنه يقلل من مخاطر كشف معلومات حساسة أثناء العمل الروتيني.

الدقة مع النص والحروف الخاصة

ليست كل الأدوات عبر الإنترنت تتعامل مع المدخل بنفس الكفاءة. النص الإنجليزي العادي سهل، لكن البيانات الواقعية ليست كذلك. قد تعمل مع أحرف معنونة، رموز، وجوه تعبيرية، فواصل سطر، مقاطع JSON، أو معلمات URL. يجب أن يتعامل مُفك Base64 قوي عبر الإنترنت مع ترميز الأحرف بشكل صحيح، خاصة UTF-8، بحيث يتطابق الناتج المفكوك مع المدخل الأصلي بدون تشويش.

يصبح هذا مهمًا بشكل خاص في بيئات متعددة اللغات أو عند نسخ المحتوى بين أنظمة الأعمال. حرف واحد خاطئ في ملاحظة الدفع، أو اسم عميل، أو سر API يمكن أن يخلق مشكلة مربكة. الأدوات الموثوقة تحافظ على المحتوى بالضبط.

دعم حالات الاستخدام الشائعة

يُستخدم Base64 في أماكن أكثر مما يدركه الكثيرون. تصبح الأداة عبر الإنترنت أكثر قيمة عندما تدعم أنواع المهام التي يقوم بها الناس فعليًا. تشفير النص هو الأساس، لكن بعض المستخدمين يحتاجون إلى دعم للملفات، وخيارات Base64 آمنة لـ URL، أو سهولة التعامل مع data URLs.

الجدول أدناه يوضح كيف يظهر Base64 غالبًا في سير العمل الفعلي:

| حالة الاستخدام | كيفية استخدام Base64 | لماذا تفيد الأداة عبر الإنترنت |

|---|---|---|

| اختبار API | يقوم بترميز بيانات الاعتماد، مقاطع الحمولة، أو الرموز | التأكد بسرعة من أن البيانات مُنسقة بشكل صحيح |

| استكشاف مشاكل البريد الإلكتروني | يساعد في فحص أجزاء الرسالة المشفرة أو المرفقة | يجعل الأجزاء غير المقروءة قابلة للفهم |

| إدراج الصور | يحوّل بيانات الصورة إلى نص للاستخدام داخل النص | مفيد للتجارب السريعة وتصحيح الأخطاء |

| أعمال التكوين | يشفّر القيم المخزنة في إعدادات التطبيق أو مسارات بيئة التشغيل | يساعد في تأكيد القيم قبل النشر |

| تطوير الويب | يفك تشفير الرموز والسلاسل أو البيانات التي يولّدها المتصفح | يسرّع التصحيح دون برامج إضافية |

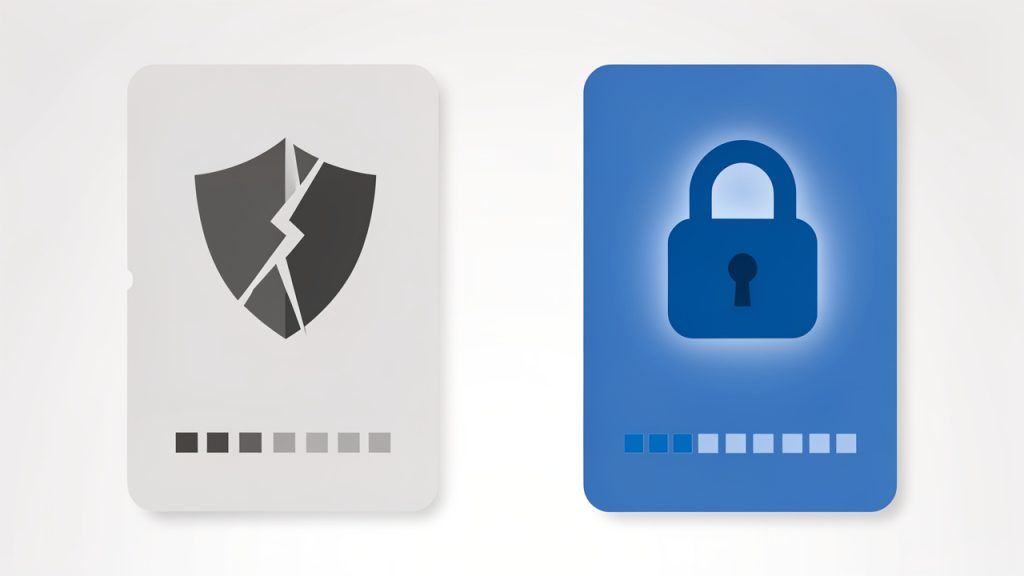

الحدود الرئيسية لـBase64

واحدة من أكثر المفاهيم الخاطئة شيوعًا هي اعتبار Base64 كأنه ميزة أمان. ليس كذلك. يمكن لأي شخص لديه مُفك تشفير عكسها فورًا. إذا قمت بترميز كلمة مرور باستخدام Base64، لم تحمِها. أنت فقط غيرت مظهرها.

هذا مهم للمستخدمين التجاريين الذين قد يرون قيمًا مشفرة ويفترضون أنها آمنة للكشف علنًا. ليست كذلك. البيانات الحساسة لا تزال بحاجة إلى تشفير آمن وتخزين آمن والتحكم في الوصول. أداة Base64 لتشفير/فك تشفير عبر الإنترنت هي للتهيئة والفحص، لا للسرية.

حد عملي آخر هو حجم الملف. يزيد Base64 حجم البيانات بحوالي الثلث. يجعل ذلك مفيدًا للالتقاط، لكنه غير فعال للأصول الكبيرة. إذا قمت بإدراج ملفات كبيرة في Base64 بلا داع، ستصبح الصفحات والحمولات أثقل وأبطأ.

كيفية البدء مع Base64 encoder decoder online

استخدام أداة Base64 أمر واضح، لكن عادات جيدة قليلة تجعل العملية أكثر سلاسة وأمانًا. الهدف ليس مجرد تحويل البيانات، بل القيام بذلك بشكل صحيح وبثقة.

سير عمل بسيط يعمل

لغالبية المهام، تتبع العملية النمط نفسه:

- الصق مدخلاتك في منطقة النص أو قم بتحميل الملف إذا كانت الأداة تدعمه.

- اختر التشفير أو فك التشفير بناءً على ما تحتاجه.

- راجع الناتج بعناية، ثم انسخه أو صدره للخطوة التالية.

هذه البساطة هي السبب بالضبط في أن الأدوات عبر الإنترنت مفيدة للغاية. يمكنك الانتقال من الارتباك إلى الوضوح خلال أقل من دقيقة، سواء كنت تتحقق من سلسلة رمز أو تتحقق مما إذا كان قيمة في لوحة إعدادات تفك تشفيرها إلى نص عادي.

كيفية التعرّف على ما إذا كانت السلسلة على الأرجح Base64

يطرح المستخدمون كثيراً سؤالاً عما إذا كانت سلسلة غريبة بالتأكيد Base64. لا يوجد اختبار بصري مثالي، لكن توجد دلائل. غالباً ما يحتوي Base64 القياسي على حروف كبيرة وصغيرة، أرقام، إشارات + و /، وربما ينتهي بعلامة مساواة واحدة أو اثنتين كـ padding. Base64 الآمن لـ URL يستبدل بعض هذه الرموز عادة بشرطات وعلامات سفلية.

ومع ذلك، المظهر وحده ليس كافيًا. قد تبدو بعض السلاسل العادية كـ Base64، وبعض سلاسل Base64 قد لا تحتوي على padding. نهج عملي هو محاولة فك التشفير باستخدام أداة موثوقة عبر الإنترنت ومعرفة ما إذا كان الناتج ذا معنى وخالٍ من الأخطاء. إذا كان الناتج المفكوك عبارة عن نص مقروء، أو JSON منظم، أو بيانات ثنائية قابلة للتعرّف عليها، فربما لديك تطابق.

اختيار الأداة عبر الإنترنت الصحيحة

ليس كل أداة مجانية مفيدة بنفس القدر. إذا كنت تخطط لاستخدام أداة Base64 لتشفير/فك تشفير عبر الإنترنت بشكل منتظم، فابحث عن بعض الصفات العملية.

- المعالجة المحلية: تبقي البيانات في متصفحك عندما يكون ذلك ممكنًا.

- دعم UTF-8: يحافظ على النص غير الإنجليزي والحروف الخاصة بدقة.

- واجهة واضحة: تقلل من الأخطاء خلال المهام السريعة.

- خيارات النسخ وإعادة التعيين: توفر الوقت عند التعامل مع تحويلات متكررة.

هذه الميزات قد تبدو صغيرة، لكنها تصنع فرقًا كبيرًا في الاستخدام اليومي. أداة فوضوية تخلق احتكاكًا. أداة سريعة وشفافة تصبح جزءًا من سير عملك الاعتيادي.

أخطاء شائعة يجب تجنبها

خطأ شائع هو فك تشفير المحتوى وافتراض أن الناتج آمن أو موثوق فقط لأنه مقروء. قد تحتوي البيانات المفككة على سكريبتات ضارة، أو نص مشوّه، أو معلومات حساسة. تعامل مع المحتوى غير المعروف بحذر، خاصة إذا كان يأتي من أنظمة خارجية.

مشكلة شائعة أخرى هي الخلط بين Base64 القياسي وBase64 الآمن لـ URL. إنهما متشابهان، لكن ليسا متماثلين. إذا فشل فك التشفير في وضع واحد، فقد يكون الأمر مجرد استخدام البديل الآخر. الأدوات الجيدة إما أن تكشف ذلك تلقائيًا أو تسهّل عليك التبديل.

مشكلة ثالثة هي فقدان التنسيق أثناء النسخ واللصق. فواصل الأسطر والمسافات المخفية أو القطع العرضي يمكن أن يكسر التحويل. إذا بدا الناتج خطأ، افحص المدخل أولاً. في كثير من الحالات، الأداة سليمة والبيانات المنسوخة هي المشكلة الحقيقية.

أمثلة واقعية للمستخدمين في الأعمال والتطوير

قد يواجه المستقل الذي يدير مواقع العملاء Base64 عند فحص إعداد الإضافة، رأس البريد الإلكتروني، أو استجابة API. يساعد محول عبر الإنترنت في كشف ما يوجد داخل السلسلة المشفرة بدون الحاجة لإعداد تقني. هذا يسرّع التواصل مع العملاء وفرق الدعم لأنك تستطيع التحقق من الحقائق بسرعة.

قد يرى صاحب عمل صغير يستخدم أدوات بدون كود أو مع كود منخفض Base64 في منصات الأتمتة، سجلات webhook، أو سير عمل نقل الملفات. في هذا السياق، تصبح أداة تشفير/فك تشفير عبر الإنترنت رفيقاً عملياً لاستكشاف الأخطاء. إنها تقلب النص العجائبي إلى شيء مفهوم.

بالطبع، يستخدم المطورون هذه الأدوات باستمرار للاختبار. لكن الفائدة لا تقصر على المهندسين. أي شخص يعمل عبر أنظمة الويب الحديثة يمكنه أن يستفيد من فهم ما تفعله Base64 وكيفية عكسه بأمان.

الخلاصة

أداة أداة Base64 لتشفير/فك تشفير عبر الإنترنت هي إحدى تلك الأدوات البسيطة التي تبدو بسيطة لكنها تصبح لا غنى عنها عندما تبدأ بالعمل مع الأنظمة الرقمية بشكل متكرر. إنها تساعدك على تحويل البيانات وفحصها واستكشاف الأخطاء والتحقق من صحتها بسرعة، سواء كنت تتعامل مع قيم API أو محتوى مضمن أو مقاطع بريد إلكتروني أو سلاسل التكوين.

المفتاح هو استخدامها بتوقعات صحيحة. Base64 يعزز التوافق، لا الأمان. اختر أداة دقيقة وسهلة الاستخدام وتراعي الخصوصية، خاصة إذا كانت تعالج البيانات محليًا في متصفحك. إذا كنت تعمل بانتظام مع سلاسل مشفرة، فخطوتك التالية بسيطة: احتفظ بمشفر/فك تشفير Base64 موثوق بالعبر الإنترنت في متناول يدك واستخدمه كجزء من سير عملك اليومي.