Brauchen Sie eine schnelle Möglichkeit, eine Datei zu verifizieren, den Fingerabdruck eines Passwort-Strings zu erstellen oder zwei Textstücke zu vergleichen, ohne etwas zu installieren? Ein Online-Hash-Generator MD5 SHA256-Tool löst genau dieses Problem. Es bietet Ihnen eine schnelle, browserbasierte Möglichkeit, Eingabedaten in einen Hash fester Länge zu verwandeln, der nützlich ist für Integritätsprüfungen, Tests, Entwicklungsabläufe und alltägliche Fehlersuche.

Für Kleinunternehmer, Freiberufler und Entwickler ist der Reiz einfach. Sie fügen Text ein oder laden eine Datei hoch, wählen einen Algorithmus wie MD5 oder SHA-256, und erhalten eine Ausgabe in Sekunden. Keine Einrichtung. Keine Kommandozeile erforderlich. Aber obwohl das Tool einfach zu bedienen ist, zählen die dahinterstehenden Konzepte, insbesondere wenn Sie den richtigen Hash-Typ auswählen und ihn sicher verwenden möchten.

Was ist ein Online-Hash-Generator MD5 SHA256?

Ein Online-Hash-Generator MD5 SHA256 ist ein webbasiertes Dienstprogramm, das Text, Dateien oder andere Daten in eine feste Zeichenfolge namens Hash-Wert oder Digest umwandelt. Diese Ausgabe dient als digitaler Fingerabdruck. Selbst eine winzige Änderung der ursprünglichen Eingabe erzeugt ein deutlich anderes Ergebnis, was Hashing nützlich macht, um Änderungen zu erkennen und die Konsistenz der Daten zu bestätigen.

Die Kernaussage ist, dass Hashing ein Einwegprozess ist. Sie können aus der Eingabe einen Hash erzeugen, aber im Allgemeinen können Sie den Hash nicht umkehren, um den ursprünglichen Inhalt wiederherzustellen. Das ist, was Hashing vom Verschlüsseln unterscheidet. Verschlüsselung ist darauf ausgelegt, mit dem richtigen Schlüssel reversibel zu sein. Hashing ist darauf ausgelegt, eine konsistente, nicht umkehrbare Signatur zu erzeugen.

Wenn Menschen nach einem Online-Hash-Generator suchen, möchten sie normalerweise eines der zwei gängigen Algorithmen: MD5 und SHA-256. MD5 ist älter und schneller und kommt in vielen Legacy-Systemen, Dateiverifizierungsseiten und technischer Dokumentation vor. SHA-256 ist neuer, stärker und wird bevorzugt, wenn Sicherheit eine Rolle spielt.

Warum Menschen Online-Hash-Generatoren verwenden

In der Praxis dienen diese Tools einem erstaunlich breiten Publikum. Ein Freiberufler kann eines verwenden, um zu überprüfen, dass eine heruntergeladene Client-Datei mit dem ursprünglichen Prüfsummenwert übereinstimmt. Ein Entwickler kann es verwenden, um API-Signaturen zu testen, Ausgaben zu vergleichen oder zu bestätigen, dass die Eingabeformatierung konsistent bleibt. Ein Geschäftsinhaber möchte einfach die heruntergeladene Software gegen eine veröffentlichte Prüfsumme validieren, bevor er sie installiert.

Es gibt auch einen Produktivitätsaspekt. Ein Online-Tool reduziert Reibung. Wenn Ihr Ziel darin besteht, schnell einen Hash zu generieren, insbesondere für gelegentliche Nutzung, ist das Öffnen eines Browsers oft bequemer als das Ausführen lokaler Hilfsprogramme. Diese leichte Zugänglichkeit ist der Hauptgrund, warum der Ausdruck Hash-Generator MD5 SHA256 online so viel Suchinteresse erzeugt.

MD5 vs SHA-256 auf einen Blick

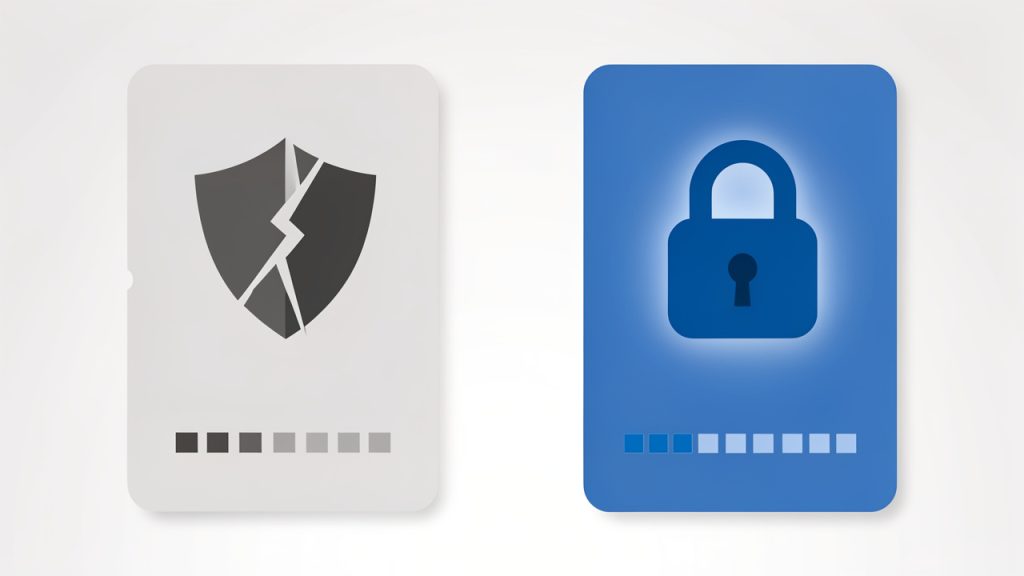

Obwohl beide Algorithmen einen eindeutig aussehenden Digest erzeugen, sind sie in Sicherheit oder moderner Einsatzfähigkeit nicht gleich. MD5 gilt als kryptografisch gebrochen für sicherheitsrelevante Anwendungsfälle, da Kollisionsangriffe konstruiert werden können. SHA-256 bleibt deutlich sicherer und ist Teil der SHA-2-Familie, die in modernen Systemen weit verbreitet ist.

| Algorithmus | Ausgabelänge | Geschwindigkeit | Sicherheitsstufe | Beste Nutzung heute |

|---|---|---|---|---|

| MD5 | 128-Bit | Sehr schnell | Schwach in der Sicherheit | Legacy-Prüfungen, nicht sicherheitsrelevante Integritätsvergleiche |

| SHA-256 | 256-Bit | Schnell | Stark | Dateiverifizierung, moderne Anwendungen, sicherheitsbewusste Arbeitsabläufe |

Dieser Vergleich ist wichtig, denn viele Benutzer gehen davon aus, dass alle Hashes austauschbar sind. Das ist nicht so. Wenn Sie nur eine schnelle Prüfsumme für einen alten Prozess benötigen, der ausdrücklich MD5 erfordert, mag das akzeptabel sein. Wenn Sie mit Passwörtern, Signaturen oder irgendetwas sicherheitsrelevantem arbeiten, ist SHA-256 die sicherere Basis, auch wenn die Passwortverarbeitung in der Regel spezialisierte Passwort-Hashing-Verfahren erfordert, jenseits von einfachem SHA-256.

Schlüsselaspekte des Online-Hash-Generators MD5 SHA256

Die größte Stärke eines Online-Hash-Generators ist Bequemlichkeit, aber Bequemlichkeit sollte die zugrunde liegenden Abwägungen nicht verstecken. Um diese Tools sinnvoll zu nutzen, hilft es zu verstehen, was sie nützlich macht, wo sie passen und wo Vorsicht geboten ist.

Deterministische Ausgabe und Konsistenz

Eine gute Hash-Funktion ist deterministisch, was bedeutet, dass derselbe Input immer denselben Output erzeugt. Wenn Sie die Phrase „rechnung-2026“ heute hashen und sie nächste Woche erneut hashen, wird das Ergebnis identisch sein, solange der Input genau derselbe ist. Diese Konsistenz macht Hashes so nützlich für den Vergleich.

Zur gleichen Zeit ändert eine winzige Abweichung alles. Ein zusätzliches Leerzeichen, ein Zeilenumbruch oder ein Großbuchstabe erzeugt einen völlig anderen Digest. Das überrascht oft Erstbenutzer. Wenn zwei Hashwerte nicht übereinstimmen, bedeutet das nicht unbedingt, dass die Datei beschädigt ist. Es kann einfach bedeuten, dass die Eingabeformatierung in subtiler Weise geändert wurde.

Integrität von Dateien und Download-Verifizierung

Einer der praktischsten Anwendungsfälle für einen Online-Hash-Generator MD5 SHA256 ist die Überprüfung der Dateiintegrität. Viele Softwareanbieter veröffentlichen Prüfsummen neben ihren Download-Links. Nachdem Sie die Datei heruntergeladen haben, generieren Sie ihren Hash und vergleichen ihn mit dem veröffentlichten Wert. Wenn sie übereinstimmen, gewinnen Sie Vertrauen, dass die Datei während der Übertragung nicht verändert wurde.

Dies ist besonders nützlich für Installationspakete, Backups, exportierte Daten und Kundenauslieferungen. Es ist kein Vertrauensbeweis an sich, weil Sie der Quelle, die die Prüfsumme veröffentlicht hat, weiterhin vertrauen müssen. Aber es ist eine wichtige Verifikationsschicht und eine gängige Best Practice.

Sicherheitsbegrenzungen, die Benutzer verstehen sollten

Hashing wird oft im Zusammenhang mit Passwörtern und Cybersicherheit diskutiert, was zu Verwirrung führen kann. Ein grundlegender Online-Hash-Generator ist nützlich zum Testen und Verstehen von Hashes, aber er ist nicht automatisch das richtige Werkzeug für die sichere Speicherung von Passwörtern. Moderne Passwortsicherheit basiert auf spezialisierten Algorithmen wie bcrypt, scrypt oder Argon2, die darauf ausgelegt sind, Brute-Force-Angriffe zu widerstehen.

Zudem sollte MD5 nicht für sicherheitskritische Anwendungen verwendet werden. Es taucht immer noch in Tutorials und Legacy-Systemen auf, weil es weithin unterstützt wird und sich leicht berechnen lässt. Aber wenn das Ziel Sicherheit statt Bequemlichkeit ist, ist MD5 heute normalerweise die falsche Wahl.

Datenschutz bei browserbasierten Tools

Ein Online-Tool ist praktisch, weil es im Browser läuft, aber Benutzer sollten dennoch sorgfältig überlegen, was sie eingeben. Wenn Sie vertraulichen Text, Kundendaten, interne Dokumente oder sensible Anmeldedaten auf einer Website eines Drittanbieters einfügen, schenken Sie diesem Service Ihr Vertrauen.

Einige Online-Hash-Generatoren verarbeiten Daten vollständig im Browser, was das Risiko verringert, weil der Inhalt nicht an einen Server gesendet wird. Andere laden Daten zur Verarbeitung hoch. Wenn Privatsphäre wichtig ist, suchen Sie nach klaren Aussagen über lokale Verarbeitung, HTTPS und Datenspeicherung. Besser noch: Vermeiden Sie das Eingeben sensibler Materialien in öffentliche Web-Tools, es sei denn, Sie verstehen genau, wie die Seite funktioniert.

Praktische Anwendungsfälle jenseits von Sicherheit

Hash-Generatoren sind nicht nur für Sicherheitsexperten. Sie unterstützen auch routinemäßige operative Aufgaben. Ein Content-Ersteller kann überprüfen, dass archivierte Assets über die Zeit unverändert bleiben. Ein Web-Entwickler kann generierte Werte beim Debuggen von Formularverarbeitung oder API-Anfragen vergleichen. Ein Berater, der Deliverables mit Kunden teilt, kann eine Prüfsumme bereitstellen, um die Echtheit der Dateien nach der Übertragung zu bestätigen.

Diese breite Nützlichkeit ist der Grund, warum Online-Hash-Tools relevant bleiben. Sie befinden sich am Schnittpunkt von Sicherheit, Qualitätskontrolle und Produktivität. Selbst wenn Sie technisch nicht versiert sind, ermöglicht die Fähigkeit zu bestätigen, ob zwei Daten identisch sind, Zeit zu sparen und teure Fehler zu vermeiden.

So starten Sie mit Hash generator md5 sha256 online

Die Nutzung eines Online-Hash-Generators ist in der Regel einfach, aber einige kleine Entscheidungen machen einen großen Unterschied. Der richtige Algorithmus, die richtige Eingabemethode und die richtigen Erwartungen helfen Ihnen, zuverlässige Ergebnisse ohne Verwirrung zu erhalten.

Wählen Sie den richtigen Algorithmus für den Job

Die erste Entscheidung ist, ob Sie MD5 oder SHA-256 benötigen. Wenn ein Softwareanbieter eine SHA-256-Prüfsumme veröffentlicht, verwenden Sie SHA-256. Wenn ein älteres System, Plugin oder Arbeitsablauf ausdrücklich MD5 verlangt, verwenden Sie MD5 aus Kompatibilitätsgründen. In den meisten modernen Kontexten ist SHA-256 die sicherere Standardwahl.

Diese Wahl hängt weniger von persönlicher Vorliebe ab, sondern mehr davon, Ihrem Zweck gerecht zu werden. Wenn Sie ein Legacy-Asset gegen einen veröffentlichten MD5-Wert verifizieren, hilft es nicht, stattdessen SHA-256 zu verwenden, da die Ausgaben designbedingt unterschiedlich sind. Ein Hash-Vergleich funktioniert nur, wenn beide Seiten denselben Algorithmus verwenden.

Geben Sie Text sorgfältig ein oder laden Sie die Datei hoch

Die meisten Tools unterstützen entweder direkte Texteingabe oder Dateiupload. Bei Texten zählt die Präzision. Ein kopierter Satz mit einem zusätzlichen Leerzeichen am Ende erzeugt einen anderen Hash als derselbe Satz ohne dieses Leerzeichen. Wenn Sie die genaue Ausgabe testen, achten Sie auf Leerzeichen, Zeilenenden und Kodierungsprobleme.

Für Dateien stellen Sie sicher, dass Sie die endgültige Version hochladen, die Sie verifizieren möchten. Wenn eine Datei umbenannt wird, ändert sich der Hash nicht, weil Hashing den Inhalt bewertet, nicht den Dateinamen. Aber wenn die Datei bearbeitet, anders komprimiert oder erneut exportiert wird, ändert sich der Hash wahrscheinlich.

Ein einfacher Workflow, dem jeder folgen kann

- Wählen Sie den Algorithmus aus, der zu Ihrem Bedarf passt, üblicherweise MD5 oder SHA-256.

- Fügen Sie den Text ein oder laden Sie die Datei hoch, die Sie hashen möchten.

- Generieren Sie den Digest und kopieren Sie den resultierenden Wert.

- Vergleichen Sie die Ausgabe mit der erwarteten Prüfsumme oder mit einem anderen generierten Hash.

Dieser Prozess ist einfach genug für technisch nicht versierte Benutzer, aber er ist auch robust genug für Entwickler, die schnelle Tests durchführen. Der Schlüssel ist Konsistenz. Wenn Sie Werte vergleichen, müssen sowohl der Algorithmus als auch die Eingabe exakt übereinstimmen.

Wie man die Ausgabe interpretiert

Eine Hash-Ausgabe kann zufällig aussehen, ist aber gemäß dem verwendeten Algorithmus strukturiert. MD5 erzeugt einen kürzeren Digest, während SHA-256 einen längeren erzeugt. Der Unterschied in der Länge ist normal und erwartet. Eine längere Ausgabe sieht nicht nur komplexer aus, sie spiegelt eine größere Bitgröße wider und bietet stärkeren Schutz gegen bestimmte Angriffe.

Wenn zwei Ausgaben genau übereinstimmen, ist der Input praktisch derselbe. Wenn sie sich um auch nur ein Zeichen unterscheiden, ist der Input verschieden. Es gibt kein „nahe genug“ bei Hashes. Sie stimmen entweder überein oder nicht.

Best Practices für sicheren, effektiven Einsatz

Wenn Sie ein öffentliches Online-Tool verwenden, behandeln Sie es wie jeden anderen Drittanbieterdienst. Vermeiden Sie das Einsenden privater Passwörter, vertraulicher Kundendaten, finanzieller Unterlagen oder interner Geschäftsunterlagen, es sei denn, das Tool führt eindeutig das Hashing lokal in Ihrem Browser durch und Sie vertrauen dem Anbieter.

Für die routinemäßige Dateiverifizierung reichen Online-Generatoren oft aus. Für wiederkehrende geschäftliche Nutzung, interne Workflows oder datenschutzrelevante Aufgaben könnten lokale Hilfsmittel besser geeignet sein. Viele Betriebssysteme bieten bereits integrierte Möglichkeiten, Hashes zu erzeugen, und Entwicklerwerkzeuge können den Prozess automatisieren. Online-Tools sind hervorragend für Geschwindigkeit und Bequemlichkeit, aber sie sind nicht immer die beste langfristige Lösung für sensible Abläufe.

Fazit

Ein Online-Hash-Generator MD5 SHA256 ist eines dieser überraschend einfachen Tools, die schnell reale Probleme lösen. Es hilft, Downloads zu überprüfen, Dateien zu vergleichen, Eingaben zu testen und die Datenintegrität zu bestätigen, ohne Software zu installieren oder sich in Befehlszeilentools einzuarbeiten. Für gelegentliche Nutzung ist diese Bequemlichkeit kaum zu übertreffen.

Der wichtigste nächste Schritt ist die Wahl des richtigen Algorithmus und die Nutzung des Tools mit klaren Erwartungen. Verwenden Sie SHA-256 für die meisten modernen Anforderungen, verlassen Sie sich auf MD5 nur, wenn die Kompatibilität es erfordert, und seien Sie vorsichtig mit sensiblen Daten in browserbasierten Diensten. Wenn Sie damit beginnen, erhalten Sie die Geschwindigkeit eines Online-Tools mit der Zuversicht, es korrekt zu verwenden.