No necesitas ser desarrollador para encontrarte con Base64. Aparece cuando pegas credenciales de API, inspeccionas el contenido de correo electrónico, mueves datos de imagen entre herramientas o solucionas cadenas extrañas que parecen ilegibles a simple vista. En esos momentos, una herramienta codificador/decodificador Base64 en línea puede ahorrarte tiempo de inmediato.

Para dueños de pequeñas empresas, freelancers y desarrolladores, el atractivo es simple. Quieres una forma rápida de convertir texto plano o contenido relacionado con binarios en Base64, y luego invertirlo para obtener el contenido original sin instalar software ni revisar documentación técnica. Una buena herramienta en línea elimina fricción, ayuda a verificar los datos rápidamente y reduce la probabilidad de errores al trabajar entre sistemas.

¿Qué es un codificador/decodificador Base64 en línea?

Una herramienta codificador/decodificador Base64 en línea es una utilidad basada en la web que convierte datos a formato Base64 y decodifica Base64 de vuelta a contenido legible.

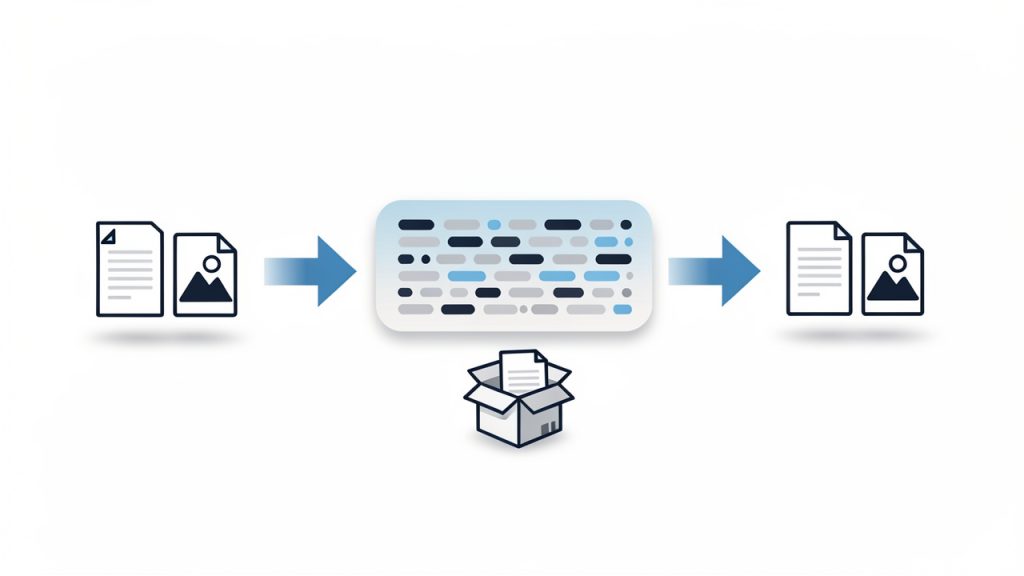

Base64 en sí es un método para representar datos usando un conjunto limitado de caracteres de texto. En lugar de enviar bytes en bruto directamente, los datos se transforman a un formato apto para texto que puede viajar con mayor facilidad a través de sistemas diseñados para manejar texto.

Esto es importante porque muchos flujos de trabajo digitales fueron diseñados originalmente alrededor del texto y no de datos binarios arbitrarios. Si necesitas incrustar una imagen en HTML, incluir datos dentro de JSON, mover contenido a través del correo electrónico, o trabajar con payloads de API, Base64 a menudo aparece como el puente. Si necesitas incrustar una imagen en HTML, incluir datos dentro de JSON, mover contenido a través del correo electrónico, o trabajar con payloads de API, Base64 a menudo aparece como el puente. No es una forma de cifrado, y esa distinción es importante. Base64 es codificación, no seguridad. Hace que el transporte de datos sea portable, no protegido.

Una herramienta Base64 en línea simplifica ese proceso. Pegas texto, un token o datos codificados en un campo, haces clic en codificar o decodificar, y obtienes la salida convertida al instante. Las mejores herramientas también admiten texto UTF-8, variantes seguras para URL, entrada de archivos, la comodidad de copiar al portapapeles y el procesamiento local en el navegador para una mayor privacidad.

Por qué Base64 aparece con tanta frecuencia

Base64 es común porque resuelve un problema práctico de compatibilidad. Algunos sistemas no manejan binario bruto de forma limpia, pero sí manejan texto plano de manera confiable. Al convertir los datos en una estructura de solo texto, desarrolladores y usuarios no técnicos pueden mover contenido entre plataformas con menos problemas de formato.

Puedes ver Base64 en adjuntos de correo, encabezados de autenticación básica, imágenes incrustadas, tokens firmados, respuestas de API, valores de configuración y URLs de datos basadas en navegador. Incluso si nunca escribes código, aún puedes necesitar reconocerlo. Una cadena larga que contiene letras, números, signos más, barras y signos de igual al final suele ser una pista.

Codificación vs decodificación, la diferencia simple

Cuando codificas, conviertes una entrada legible o datos crudos en texto Base64. Cuando decodificas, inviertes ese proceso y devuelves el contenido original. Piénsalo como poner un documento en un contenedor para envío, y desempaquetarlo a la llegada. Los contenidos mantienen su significado, pero el formato cambia para que otros sistemas lo manejen de forma predecible.

Por eso un codificador y decodificador Base64 suelen estar emparejados en una única herramienta en línea. La mayoría de usuarios necesita ambas direcciones. Puedes codificar texto antes de enviarlo a otra aplicación, y luego decodificar un valor devuelto para confirmar que todo funcionó correctamente.

Asp no es clave del codificador/decodificador Base64 en línea

El valor de una herramienta Base64 en línea no es solo comodidad. También se trata de velocidad, compatibilidad, precisión y privacidad. Esos cuatro factores determinan si la herramienta es útil para tareas informales o lo suficientemente confiable para trabajo profesional regular.

Velocidad y facilidad de uso

La mayor ventaja de una utilidad codificador/decodificador Base64 en línea es el acceso inmediato. No hay instalación de software, no hay requisito de línea de comandos y no hay configuración. Abres la página, pegas tu contenido y obtienes resultados en segundos. Para freelancers ocupados y equipos pequeños, eso importa más de lo que parece. Las interrupciones minúsculas se acumulan con el tiempo.

La facilidad de uso también reduce errores. Una interfaz limpia con campos de entrada y salida separados, un conmutador de codificar/decodificar visible y botones de copiar con un clic ayuda a prevenir un uso accidental. Si estás revisando una carga útil de webhook o convirtiendo texto para un campo de CMS, la claridad aumenta la productividad.

Privacidad basada en el navegador

La privacidad es una de las primeras preocupaciones que deben tener los usuarios al usar cualquier herramienta de conversión en línea. Algunas cadenas Base64 contienen datos de ejemplo inofensivos. Otras pueden incluir detalles de clientes, URL internas, información de API o valores relacionados con la autenticación. Por ello, conviene preferir herramientas que procesen los datos localmente en tu navegador en lugar de subirlos a un servidor.

Una herramienta confiable suele dejar esto claro. Si un sitio explica que la codificación y la decodificación ocurren en el cliente, obtienes un beneficio de privacidad significativo. No sustituye tu juicio, pero reduce el riesgo de exponer información sensible durante el trabajo rutinario.

Precisión con texto y caracteres especiales

No todas las herramientas en línea manejan la entrada por igual. El texto en inglés simple es fácil. Los datos del mundo real no lo son. Puedes estar trabajando con caracteres acentuados, símbolos, emojis, saltos de línea, fragmentos JSON o parámetros de URL. Un decodificador Base64 en línea sólido debe manejar la codificación de caracteres correctamente, especialmente UTF-8, para que la salida decodificada coincida con la entrada original sin corrupción.

Esto se vuelve especialmente importante en entornos multilingües o al copiar contenido entre sistemas empresariales. Un solo carácter incorrecto en una nota de pago, nombre de cliente o secreto de API puede crear un problema confuso. Las herramientas confiables conservan exactamente el contenido.

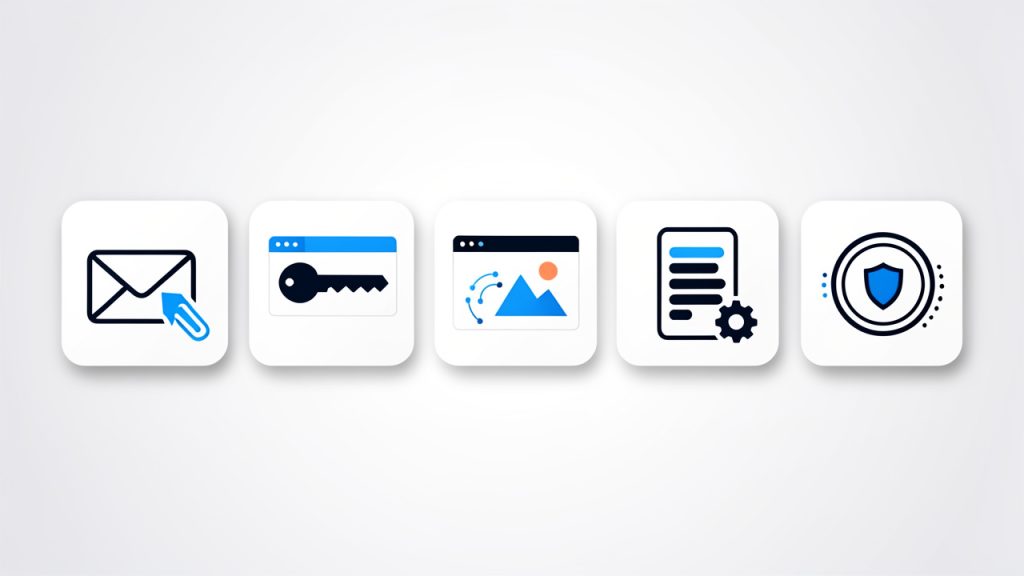

Soporte para casos de uso comunes

Base64 se utiliza en más lugares de los que muchas personas se dan cuenta. Una herramienta en línea se vuelve más valiosa cuando admite los tipos de tareas que las personas realmente realizan. El encoding de texto es la base, pero algunos usuarios necesitan soporte de archivos, opciones Base64 seguras para URL o manejo fácil de URLs de datos.

La tabla a continuación muestra con qué frecuencia Base64 aparece en flujos de trabajo prácticos:

| Caso de uso | Cómo se usa Base64 | Por qué una herramienta en línea ayuda |

|---|---|---|

| Pruebas de API | Codifica credenciales, fragmentos de carga útil o tokens | Verifica rápidamente si los datos están formateados correctamente |

| Solución de problemas de correo | Ayuda a inspeccionar partes de mensajes codificados o adjuntos | Hace que los segmentos ilegibles sean comprensibles |

| Incrustación de imágenes | Convierte datos de imagen en texto para uso en línea | Útil para pruebas rápidas y depuración |

| Trabajo de configuración | Codifica valores almacenados en configuraciones de la aplicación o flujos de trabajo del entorno | Ayuda a confirmar valores antes del despliegue |

| Desarrollo web | Decodifica tokens, cadenas o datos generados por el navegador | Acelera la depuración sin software adicional |

Comprendiendo los límites de Base64

Uno de los malentendidos más comunes es tratar Base64 como si fuera una característica de seguridad. No lo es. Cualquiera con un decodificador puede invertirlo al instante. Si codificas una contraseña en Base64, no la has protegido. Solo has cambiado su apariencia.

Eso importa para usuarios de negocios que pueden ver valores codificados y asumir que es seguro exponerlos públicamente. No lo es. Los datos sensibles todavía necesitan cifrado adecuado, almacenamiento seguro y control de acceso. Una herramienta codificador/decodificador Base64 en línea es para formateo e inspección, no confidencialidad.

Otra limitación práctica es el tamaño de archivo. Base64 aumenta el tamaño de los datos en aproximadamente un tercio. Eso lo hace conveniente para compatibilidad, pero ineficiente para activos grandes. Si incrustas archivos grandes en Base64 innecesariamente, las páginas y las cargas útiles pueden volverse más pesadas y más lentas.

Cómo empezar con el codificador/decodificador Base64 en línea

Usar una herramienta Base64 es sencillo, pero unos buenos hábitos facilitan el proceso y lo hacen más seguro. El objetivo no es solo convertir datos, sino hacerlo correctamente y con confianza.

Un flujo de trabajo simple que funciona

Para la mayoría de las tareas, el proceso sigue el mismo patrón:

- Pega tu entrada en el área de texto o sube el archivo si la herramienta lo admite.

- Elige codificar o decodificar según lo que necesites.

- Revisa la salida con cuidado, luego cópiala o expórtala para tu siguiente paso.

Esa simplicidad es exactamente la razón por la que las herramientas en línea son tan útiles. Puedes pasar de la confusión a la claridad en menos de un minuto, ya sea validando una cadena de token o verificando si un valor en un panel de configuración se decodifica en texto plano.

Cómo saber si una cadena es probablemente Base64

Los usuarios suelen preguntar si una cadena extraña es definitivamente Base64. No existe una prueba visual perfecta, pero hay pistas. Base64 estándar suele incluir letras mayúsculas y minúsculas, números, signos más y barras. Puede terminar con uno o dos signos de igual usados como relleno. Base64 seguro para URL reemplaza algunos de esos símbolos, normalmente con guiones y guiones bajos.

Aun así, la apariencia por sí sola no es suficiente. Algunas cadenas simples pueden parecer Base64, y algunas cadenas Base64 omiten el relleno. Un enfoque práctico es intentar decodificar con una herramienta en línea confiable y ver si el resultado tiene sentido y está libre de errores. Si la salida decodificada es texto legible, JSON estructurado o metadatos binarios reconocibles, probablemente tienes una coincidencia.

Elegir la herramienta en línea adecuada

No todas las utilidades gratuitas son igualmente útiles. Si planeas usar una codificador/decodificador Base64 en línea con regularidad, busca algunas cualidades prácticas.

- Procesamiento local: Mantiene los datos en tu navegador cuando es posible.

- Soporte UTF-8: Preserva texto no inglés y caracteres especiales con precisión.

- Interfaz clara: Reduce errores durante tareas rápidas.

- Opciones de copiar y restablecer: Ahorra tiempo al manejar conversiones repetidas.

Esas características pueden parecer pequeñas, pero hacen una gran diferencia en el uso diario. Una herramienta desordenada genera fricción. Una herramienta rápida y transparente se convierte en parte de tu flujo de trabajo normal.

Erros comunes a evitar

Un error frecuente es decodificar contenido y suponer que la salida es segura o confiable solo porque es legible. Los datos decodificados pueden contener scripts dañinos, texto mal formado o información confidencial. Tratar el contenido desconocido con cuidado, especialmente si proviene de sistemas externos.

Otro problema común es mezclar Base64 estándar con Base64 seguro para URL. Son similares, pero no idénticos. Si un token falla al decodificar en un modo, puede que esté usando la otra variante. Las buenas herramientas lo detectan automáticamente o facilitan el cambio.

Un tercer problema es perder el formato al copiar y pegar. Saltos de línea, espacios ocultos o truncamiento accidental pueden romper la conversión. Si el resultado parece incorrecto, verifica la entrada primero. En muchos casos, la herramienta funciona bien y los datos pegados son el problema real.

Ejemplos del mundo real para usuarios de negocios y desarrollo

Un freelancer que gestiona sitios web de clientes puede encontrar Base64 al inspeccionar una configuración de un plugin, un encabezado de correo o una respuesta de API. Un decodificador en línea ayuda a revelar lo que realmente está dentro de la cadena codificada sin requerir configuración técnica. Eso acelera la comunicación con clientes y equipos de soporte porque puedes verificar los hechos rápidamente.

Un propietario de pequeña empresa que usa herramientas no-code o low-code puede ver Base64 en plataformas de automatización, registros de webhooks o flujos de transferencia de archivos. En ese contexto, un codificador/decodificador en línea se convierte en un compañero práctico de resolución de problemas. Convierte texto misterioso de máquina en algo comprensible.

Los desarrolladores, por supuesto, usan estas herramientas constantemente para pruebas. Pero el beneficio no se limita a los ingenieros. Cualquier persona que trabaje en sistemas web modernos puede beneficiarse de entender qué hace Base64 y cómo invertirlo de forma segura.

Conclusión

Una herramienta codificador/decodificador Base64 en línea es una de esas utilidades aparentemente simples que se vuelven indispensables una vez que empiezas a trabajar con sistemas digitales con más frecuencia. Te ayuda a convertir, inspeccionar, solucionar problemas y verificar datos rápidamente, ya sea que manejes valores de API, contenido incrustado, fragmentos de correo o cadenas de configuración.

La clave es usarla con las expectativas correctas. Base64 mejora la compatibilidad, no la seguridad. Elige una herramienta que sea precisa, fácil de usar y consciente de la privacidad, especialmente si procesa datos localmente en tu navegador. Si trabajas regularmente con cadenas codificadas, tu siguiente paso es simple: ten a mano un codificador/decodificador Base64 en línea confiable y úsalo como parte de tu flujo de trabajo diario.