Vous n’avez pas besoin d’être développeur pour rencontrer Base64. Cela se produit lorsque vous collez des identifiants API, inspectez le contenu d’un e-mail, déplacez des données d’image entre des outils, ou dépannez des chaînes qui semblent illisibles à première vue. Dans ces moments, un outil encodeur/décodeur Base64 en ligne peut faire gagner du temps immédiatement.

Pour les propriétaires de petites entreprises, les freelances et les développeurs, l’attrait est simple. Vous voulez un moyen rapide de convertir du texte brut ou du contenu lié au binaire en Base64, puis de le renverser sans installer de logiciel ou parcourir une documentation technique. Un bon outil en ligne élimine les frictions, vous aide à vérifier rapidement les données et réduit le risque d’erreurs lors du travail à travers les systèmes.

Qu’est-ce que l’encodeur/décodeur Base64 en ligne ?

Un outil encodeur/décodeur Base64 en ligne est une utilité web qui convertit les données au format Base64 et décode le Base64 en contenu lisible.

Le Base64 lui-même est une méthode de représentation des données utilisant un ensemble limité de caractères textuels. Plutôt que d’envoyer directement des octets bruts, les données sont transformées en un format lisible par le texte qui peut voyager plus facilement à travers des systèmes conçus pour le traitement de texte.

Cela compte parce que de nombreux flux de travail numériques ont été conçus à l’origine autour du texte plutôt que des données binaires arbitraires. Si vous devez insérer une image dans HTML, inclure des données dans JSON, transférer du contenu par e-mail ou travailler avec des charges utiles d’API, Base64 apparaît souvent comme le pont. Si vous devez insérer une image dans HTML, inclure des données dans JSON, transférer du contenu par e-mail ou travailler avec des charges utiles d’API, Base64 apparaît souvent comme le pont. Ce n’est pas une forme de chiffrement, et cette distinction est importante. Base64 est de l’encodage, pas de la sécurité. Il rend le transport des données possible, pas protégé.

Un outil Base64 en ligne simplifie ce processus. Vous collez du texte, un jeton ou des données encodées dans un champ, cliquez sur encoder ou décoder, et obtenez la sortie convertie instantanément. Les meilleurs outils prennent également en charge le texte UTF-8, les variantes compatibles URL, l’entrée de fichier, la commodité de copie dans le presse-papiers et le traitement local dans le navigateur pour une meilleure confidentialité.

Pourquoi Base64 apparaît si souvent

Base64 est courant car il résout un problème de compatibilité pratique. Certains systèmes ne gèrent pas correctement les données binaires brutes, mais ils gèrent le texte en clair de manière fiable. En convertissant les données en une structure purement textuelle, les développeurs et les utilisateurs non techniques peuvent déplacer le contenu entre les plateformes avec moins de problèmes de mise en forme.

Vous pouvez voir Base64 dans des pièces jointes d’e-mail, des en-têtes d’authentification de base, des images intégrées, jetons signés, des réponses API, des valeurs de configuration et des data URLs basées dans le navigateur. Même si vous n’écrivez jamais de code, vous devrez peut-être le reconnaître. Une longue chaîne contenant des lettres, des chiffres, des signes plus (+), des barres obliques (/), et des signes égaux (=) à la fin est souvent un indice.

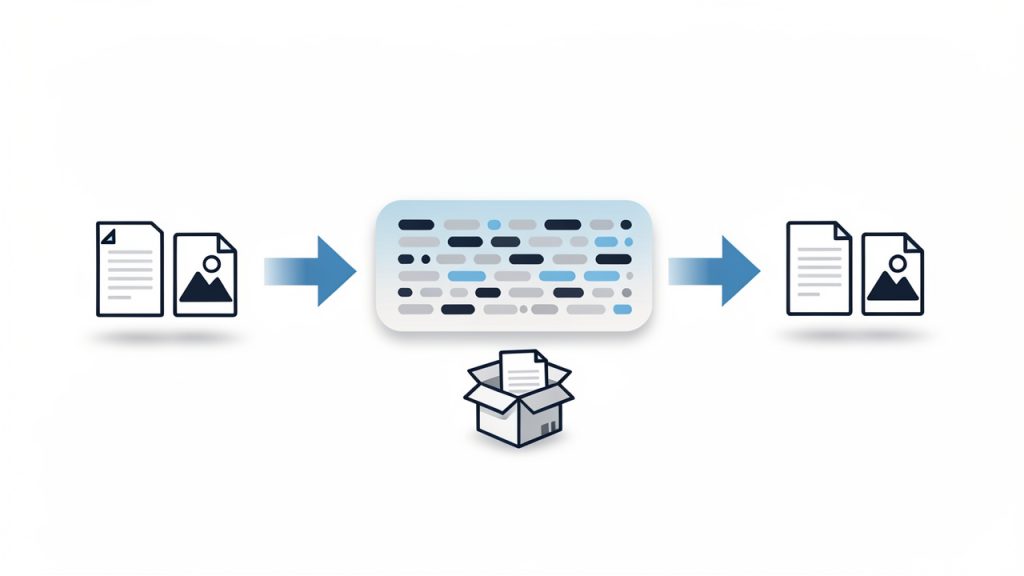

Encodage vs décodage, la différence simple

Lorsque vous encodez, vous convertissez une entrée lisible ou des données brutes en texte Base64. Lorsque vous décodez, vous inversez ce processus et restaurez le contenu d’origine. Pensez-y comme mettre un document dans un conteneur adapté à l’expédition, puis le déballer à l’arrivée. Le contenu garde le même sens, mais le format change afin que d’autres systèmes puissent le traiter de manière prévisible.

C’est pourquoi un encodeur et un décodeur Base64 sont généralement associés dans un seul outil en ligne. La plupart des utilisateurs ont besoin des deux directions. Vous pouvez encoder du texte avant de l’envoyer à une autre application, puis décoder une valeur renvoyée pour confirmer que tout a fonctionné correctement.

Points clés de l’encodeur/décodeur Base64 en ligne

La valeur d’un outil Base64 en ligne ne se résume pas à la commodité. Il s’agit aussi de vitesse, de compatibilité, de précision et de confidentialité. Ces quatre facteurs déterminent si l’outil est utile pour des tâches occasionnelles ou suffisamment fiable pour un travail professionnel régulier.

Vitesse et facilité d’utilisation

Le plus grand avantage d’une utilité encodeur/décodeur Base64 en ligne est l’accès immédiat. Il n’y a pas d’installation logicielle, pas d’exigence de ligne de commande et pas de configuration. Vous ouvrez la page, collez votre contenu et obtenez les résultats en quelques secondes. Pour les freelances occupés et les petites équipes, cela compte plus que cela pourrait sembler. De petites interruptions s’accumulent avec le temps.

La facilité d’utilisation réduit également les erreurs. Une interface épurée avec des champs d’entrée et de sortie séparés, un bouton de bascule encoder/décoder bien visible, et des boutons de copie en un clic aide à prévenir les usages accidentels. Si vous vérifiez une charge utile webhook ou que vous convertissez du texte pour un champ CMS, la clarté est la productivité.

Vie privée basée sur le navigateur

La confidentialité est l’une des premières préoccupations que les utilisateurs devraient avoir lors de l’utilisation de tout outil de conversion en ligne. Certaines chaînes Base64 contiennent des données d’exemple inoffensives. D’autres peuvent inclure des informations clients, des URL internes, des informations API ou des valeurs liées à l’authentification. Pour cette raison, il est judicieux de privilégier les outils qui traitent les données localement dans votre navigateur plutôt que de les téléverser sur un serveur.

Un outil fiable le rend généralement clair. Si un site explique que l’encodage et le décodage se font côté client, vous bénéficiez d’un avantage réel en matière de confidentialité. Cela ne remplace pas votre propre jugement, mais cela réduit le risque d’exposer des informations sensibles lors du travail quotidien.

Précision avec le texte et les caractères spéciaux

Tous les outils en ligne ne gèrent pas les entrées de la même manière. Le texte en anglais est facile. Les données réelles ne le sont pas. Vous pouvez travailler avec des caractères accentués, des symboles, des emoji, des sauts de ligne, des fragments JSON ou des paramètres d’URL. Un bon décodeur Base64 en ligne devrait gérer l’encodage des caractères correctement, surtout UTF-8, afin que la sortie décodée corresponde exactement à l’entrée d’origine sans corruption.

Ceci devient particulièrement important dans des environnements multilingues ou lors de la copie de contenu entre des systèmes d’entreprise. Un caractère erroné dans une note de paiement, un nom de client ou un secret API peut créer un problème déroutant. Des outils fiables préservent le contenu exact.

Support des cas d’utilisation courants

Le Base64 est utilisé dans plus d’endroits que ce que beaucoup réalisent. Un outil en ligne devient plus précieux lorsqu’il prend en charge les types de tâches que les gens effectuent réellement. L’encodage de texte est la référence, mais certains utilisateurs ont besoin d’un support de fichiers, d’options Base64 sûres pour les URL, ou d’une manipulation facile des URLs de données.

Le tableau ci-dessous montre comment Base64 apparaît souvent dans les flux de travail pratiques :

| Cas d’utilisation | Comment Base64 est utilisé | Pourquoi un outil en ligne aide |

|---|---|---|

| Tests API | Encode des identifiants, des fragments de payload ou des jetons | Vérifier rapidement si les données sont correctement formatées |

| Dépannage des e-mails | Aide à inspecter les parties ou les pièces jointes encodées | Rend les segments illisibles compréhensibles |

| Intégration d’images | Convertit les données d’image en texte pour une utilisation en ligne | Utilisé pour des expériences rapides et le débogage |

| Travail de configuration | Encode les valeurs stockées dans les paramètres d’application ou les flux de travail d’environnement | Aide à confirmer les valeurs avant le déploiement |

| Développement web | Décodage des jetons, chaînes ou données générées par le navigateur | Accélère le débogage sans logiciel supplémentaire |

Comprendre les limites du Base64

L’un des malentendus les plus courants est de considérer Base64 comme s’il s’agissait d’une caractéristique de sécurité. Ce n’est pas le cas. Quiconque a un décodeur peut l’inverser instantanément. Si vous encodez un mot de passe en Base64, vous ne l’avez pas protégé. Vous avez seulement changé son apparence.

Cela compte pour les utilisateurs professionnels qui peuvent voir des valeurs encodées et supposer qu’elles sont sûres à exposer publiquement. Elles ne le sont pas. Les données sensibles nécessitent encore un chiffrement approprié, un stockage sécurisé et un contrôle d’accès. Un outil encodeur/décodeur Base64 en ligne est destiné au formatage et à l’inspection, pas à la confidentialité.

Une autre limite pratique est la taille des fichiers. Base64 augmente la taille des données d’environ un tiers. Cela le rend pratique pour la compatibilité, mais inefficace pour de gros actifs. Si vous intégrez de gros fichiers en Base64 inutilement, les pages et les charges utiles peuvent devenir plus lourdes et plus lentes.

Comment démarrer avec l’encodeur/décodeur Base64 en ligne

Utiliser un outil Base64 est simple, mais quelques bonnes habitudes rendent le processus plus fluide et plus sûr. L’objectif n’est pas seulement de convertir les données, mais de le faire correctement et en toute confiance.

Un flux de travail simple qui fonctionne

Pour la plupart des tâches, le processus suit le même schéma :

- Collez votre entrée dans la zone de texte ou téléchargez le fichier si l’outil le prend en charge.

- Choisissez encoder ou décoder en fonction de ce dont vous avez besoin.

- Passez en revue la sortie attentivement, puis copiez-la ou exportez-la pour l’étape suivante.

Cette simplicité est exactement la raison pour laquelle les outils en ligne sont si utiles. Vous pouvez passer de la confusion à la clarté en moins d’une minute, que vous validiez une chaîne de jeton ou que vous vérifiiez si une valeur dans un panneau de paramètres se décode en texte brut.

Comment savoir si une chaîne est probablement Base64

Les utilisateurs demandent souvent si une chaîne étrange est définitivement Base64. Il n’existe pas de test visuel parfait, mais il existe des indices. Le Base64 standard comprend souvent des lettres majuscules et minuscules, des chiffres, des signes plus et des barres obliques. Il peut se terminer par un ou deux signes égaux utilisés comme rembourrage. Le Base64 compatible URL remplace certains de ces symboles, généralement par des tirets et des traits de soulignement.

Pourtant, l’apparence seule ne suffit pas. Certaines chaînes simples peuvent ressembler à Base64, et certaines chaînes Base64 omettent le rembourrage. Une approche pratique consiste à tenter de décoder avec un outil en ligne fiable et à voir si le résultat est significatif et sans erreur. Si la sortie décodée est du texte lisible, du JSON structuré ou des métadonnées binaires reconnaissables, vous avez probablement une correspondance.

Choisir le bon outil en ligne

Toutes les utilités gratuites ne sont pas également utiles. Si vous prévoyez d’utiliser régulièrement un outil encodeur/décodeur Base64 en ligne, recherchez quelques qualités pratiques.

- Traitement local : Conserve les données dans votre navigateur lorsque cela est possible.

- Support UTF-8 : Préserve correctement le texte non anglais et les caractères spéciaux.

- Interface claire : Réduit les erreurs lors des tâches rapides.

- Options de copie et de réinitialisation : Gagne du temps lors des conversions répétées.

Ces fonctionnalités semblent petites, mais elles font une grande différence dans l’utilisation quotidienne. Un outil encombré crée des frictions. Un outil rapide et transparent devient une partie de votre flux de travail habituel.

Erreurs courantes à éviter

Une erreur fréquente est de décoder le contenu et d’assumer que la sortie est sûre ou fiable simplement parce qu’elle est lisible. Les données décodées peuvent encore contenir des scripts malveillants, du texte mal formé ou des informations confidentielles. Traitez le contenu inconnu avec prudence, surtout s’il provient de systèmes externes.

Un autre problème courant est de mélanger Base64 standard et Base64 compatible URL. Ils sont similaires, mais pas identiques. Si un jeton ne parvient pas à se décoder dans l’un des modes, il peut simplement utiliser l’autre variante. Les bons outils détectent cela automatiquement ou facilitent le basculement.

Un troisième problème est la perte de la mise en forme lors du copier-coller. Les sauts de ligne, les espaces cachés ou une troncature accidentelle peuvent rompre la conversion. Si le résultat semble faux, vérifiez d’abord l’entrée. Dans de nombreux cas, l’outil est correct et les données collées constituent le vrai problème.

Exemples du monde réel pour les utilisateurs professionnels et de développement

Un pigiste gérant des sites clients peut rencontrer Base64 lors de l’inspection d’un paramètre de plugin, d’un en-tête d’e-mail ou d’une réponse API. Un décodeur en ligne aide à révéler ce qui se cache réellement dans la chaîne encodée sans nécessiter de configuration technique. Cela accélère la communication avec les clients et les équipes d’assistance car vous pouvez vérifier rapidement les faits.

Un petit entrepreneur utilisant des outils sans code ou à faible code peut voir Base64 dans les plateformes d’automatisation, les journaux de webhook ou les flux de transfert de fichiers. Dans ce contexte, un encodeur/décodeur en ligne devient un compagnon pratique de dépannage. Il transforme un texte apparemment informatique et mystérieux en quelque chose de compréhensible.

Les développeurs, bien sûr, utilisent constamment ces outils pour les tests. Mais l’avantage ne se limite pas aux ingénieurs. Toute personne travaillant sur des systèmes Web modernes peut tirer parti de comprendre ce que fait Base64 et comment l’inverser en toute sécurité.

Conclusion

Un outil encodeur/décodeur Base64 en ligne est l’un de ces utilitaires apparemment simples qui deviennent indispensables une fois que vous commencez à travailler plus souvent avec des systèmes numériques. Il vous aide à convertir, inspecter, dépanner et vérifier les données rapidement, que vous manipuliez des valeurs API, du contenu intégré, des fragments d’e-mail ou des chaînes de configuration.

La clé est de l’utiliser avec les bonnes attentes. Base64 améliore la compatibilité, pas la sécurité. Choisissez un outil précis, facile à utiliser et axé sur la confidentialité, surtout s’il traite les données localement dans votre navigateur. Si vous travaillez régulièrement avec des chaînes encodées, la prochaine étape est simple : gardez un encodeur/décodeur Base64 en ligne fiable à portée de main et utilisez-le comme partie de votre flux de travail quotidien.